nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

目前全球有两个主流的智能手机操作系统,分别是谷歌的安卓和苹果的iOS,其中苹果iOS被广为诟病的一个问题是闭源。而安卓是开源、开放的,任何厂商都可以使用或者进行二次开发,非常灵活,“开源”被广泛认为是安卓生态的一项重大优势。

但是,凡事有利就有弊,“开源”同样存在着某些严重的问题。全球设备所搭载的安卓版本众多,且不统一,过于碎片化,而各个智能手机厂商对现有产品所搭载的安卓系统进行维护、升级的能力和意愿也各不相同,这样就会导致很多潜在的隐患。

nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

如果只是手机系统的安卓版本停更不升级了,这都还是小事,基本上不影响正常使用,但是,如果手机硬件和软件方面爆出了比较严重的安全漏洞,这就很麻烦了。

如果是微软的Windows或者苹果的iOS出现这类问题,要好解决得多,因为目前在支持维护周期内的主流版本只有那么几个,而且基本统一,微软和苹果只要通过服务器推送最新的修复补丁,即可覆盖全球大部分用户,解决大部分问题,相比之下,谷歌和安卓生态没有这项优势。

如果安卓系统爆出了严重的安全漏洞,即使谷歌方面在第一时间推出了修复补丁,它也无法直接、立即地分发给全球智能手机用户,必须由下游的智能手机厂商验证、整合,再二次打包推送,用户才能最终接收到,效率会低很多,可能需要几个月的时间才能完成。

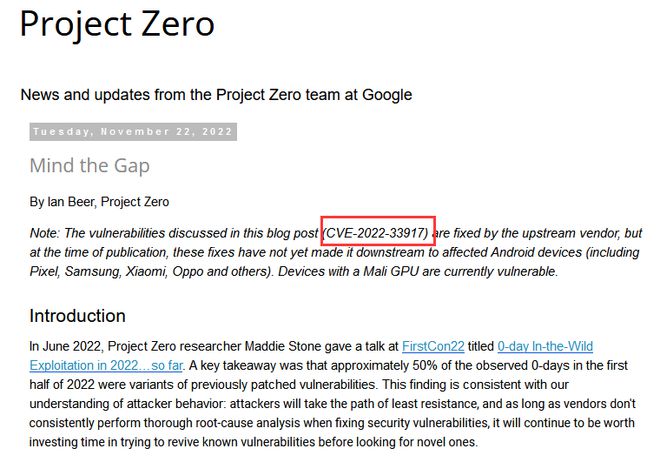

11月22日,谷歌安全团队Project Zero发布了一份例行性报告,公布了两个重要的安全漏洞,编号分别为“CVE-2022-33917”和“CVE-2022-36449”,重要程度分别为5.5级和6.5级,都是有关于Arm Mali GPU内核驱动方面的漏洞。

其中,CVE-2022-33917漏洞允许非特权用户通过不正当的GPU处理操作访问已被释放的内存。CVE-2022-36449漏洞与前一个漏洞非常类似,允许非特权用户访问已被释放的内存、在缓冲区边界外写入数据,或者泄露内存映射的详细信息。

这两个漏洞广泛存在于采用Valhall、Midgard和Bifrost内核驱动程序的GPU,包括Mali G710, G610和G510等等,最终受影响的智能手机包括:

nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

nload="this.removeAttribute('width'); this.removeAttribute('height'); this.removeAttribute('onload');" />

小米官网公布的红米Note 12参数

谷歌Pixel 7、华硕ROG Phone 6、红米Note 11、红米Note 12、荣耀70Pro、 RealMe GT、小米12 Pro,、Oppo Find X5 Pro和Reno 8 Pro,摩托罗拉Edge和 OnePlus 10R等设备,这些设备采用基于Valhall内核驱动的GPU。

ARM台湾官网公布资料

三星Galaxy S10、S9、A51和A71、红米Note 10、华为P30和P40 Pro、荣耀View 20、摩托罗拉Moto g60和Realme 7等机型,这些机型均采用较老的、基于Bifrost内核驱动的Mali G76、G72和G52 GPU。

三星Galaxy S7和Note 7、索尼Xperia X XA1、华为Mate 8、诺基亚3.1、LG X和红米Note 4等机型,这些机型均采用更老的、基于Midgard内核驱动的Mali T800和T700系列 GPU。

上述三类设备均会不同程度地受到这两个安全漏洞的影响,保守估计全球受影响的设备至少有几百万台。